Es gibt immer wieder Angriffe auf WordPress-Installationen. Derzeit ist wieder etwas im Gange, das auch wieder relativ hinterlistig ist. Es handelt sich um eine eher seltsame Welle von Malware-Angriffen. Derzeit sind wohl um die 11000 WordPress-Installationen betroffen. Meine nicht – derzeit. Das habe ich getestet. Aber Ihre vielleicht?

Unter Berufung auf die Sicherheitsexperten von Sucuri berichtet WP-Checker darüber, dass derzeit eine recht nervige Malware-Welle unterwegs ist, von der derzeit etwa 11000 Nutzer der beliebten CMS-Software WordPress betroffen sind. Das Ganze heißt wohl „SoakSoak“ und ist wohl nicht ganz ohne. Die bekannt gewordenen Symptome sollen wohl eine zufällige Weiterleitung auf soaksoak.abc (zensierte Domain-Angabe) und damit ein unbeabsichtigter Download von Malware, sowie ein eher seltsames Ladeverhalten der Webseite sein.

Wie sich der Kram derzeit verbreitet, ist noch nicht gänzlich geklärt. Es gibt diverse Vermutungen, die angestellt werden. Und die drehen sich darum, dass manipulierte Themes und Plugins heruntergeladen und eingesetzt werden und die betroffenen WordPress-Installationen nicht gesichert sind. Also kann man sagen, dass Plugins und Themes, die man gern einsetzen möchte, vorher über Nutzerbewertungen und dergleichen überprüft werden sollen. Außerdem sollte man diverse Schutzmechanismen seiner WordPress-Installation vornehmen.

Die Schadsoftware greift wohl auf den Template-Loader zu. Das ist die Datei <WordPress-Installation>/wp-includes/template-loader.php. Diese wird verändert. Nach der Veränderung wird die Datei <WordPress-Installation>/wp-includes/js/swobject.js auf jeder Seite der Installation geladen. In dem JavaScript wird eine JavaScript-Malware von SoakSoak geladen. Und das ist dann ziemlich kritisch anzusehen, denke ich. Denn damit kann dann ja alles mögliche eingeschleust werden.

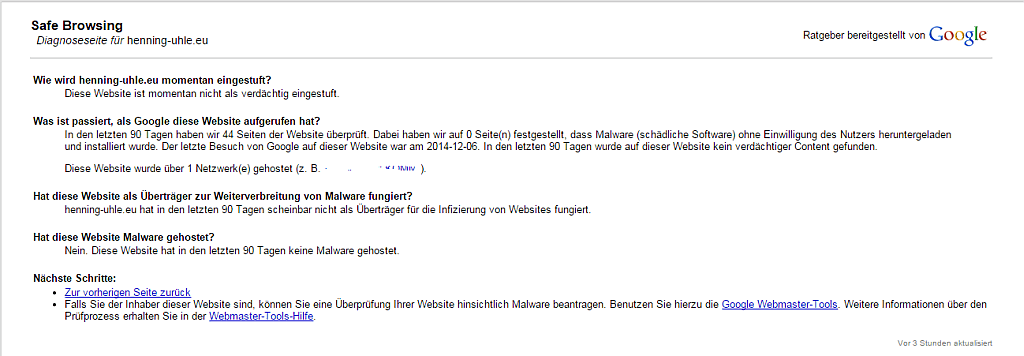

Der WP-Checker berichtet weiter davon, dass die betroffenen und infizierten Dateien von Google indexiert wurden und aus der Suche entfernt wurden. Klar, man will damit vorbeugen, dass sich die Schadsoftware über die Google-Suche dann weiter verbreitet. Jetzt werden Sie sich fragen, ob Ihre WordPress-Installation auch betroffen ist. Und das können Sie ganz einfach feststellen, indem Sie folgende Web-Adresse anpassen: „website“ muss durch Ihre Domain ersetzt werden:

http://www.google.de/safebrowsing/diagnostic?site=website

Und wenn alles gut läuft, sieht das Ergebnis dann so aus wie bei mir:

Schauen Sie einfach mal, ob Sie betroffen sind. Sie sollten vielleicht auch die Datei template-loader.php überprüfen, ob die Passage „wp_enqueue_script(„swfobject“)“ enthalten ist. Wenn beides keine Bedrohung anzeigt, würde ich davon ausgehen, dass meine Seite sauber ist. Oder sehen Sie das anders?

2 Replies to “SoakSoak-Angriffe auf WordPress”