Haben Sie selbst eine Webseite oder einen Blog, basierend auf WordPress? Dann sollten Sie aktuell ein wenig mehr Acht darauf geben, was Ihnen so an Emails zugeht. Ein Blick zusätzlich kann vor Unannehmlichkeiten schützen.

Wovon ich in den folgenden Zeilen schreiben werde, ist für viele Leute nichts neues. Aber eben nicht für jeden. Und es ist eben auch so, dass Phishing im Zusammenhang mit WordPress auch etwas neues ist. Also müssen wir einfach mal schauen, was da derzeit die Runde macht.

WordPress ist das wohl am weitesten verbreitete und das beliebteste Blog-System. Außerdem wird es auch im Firmenumfeld immer mehr als Content Management System eingesetzt. Es ist kurzum so, dass WordPress immer professioneller wird. Und das ruft immer wieder die so genannten „schlimmen Finger“ auf den Plan.

Es gibt immer wieder Attacken auf WordPress-Installationen, um sich den Zugang zu erschleichen. Es gibt Viren, die sich in Themes für WordPress einnisten. Und neuerdings gibt es auch Phishing-Attacken. Und die sind gerade für nicht so technisch bewanderte WordPress-Nutzer fatal.

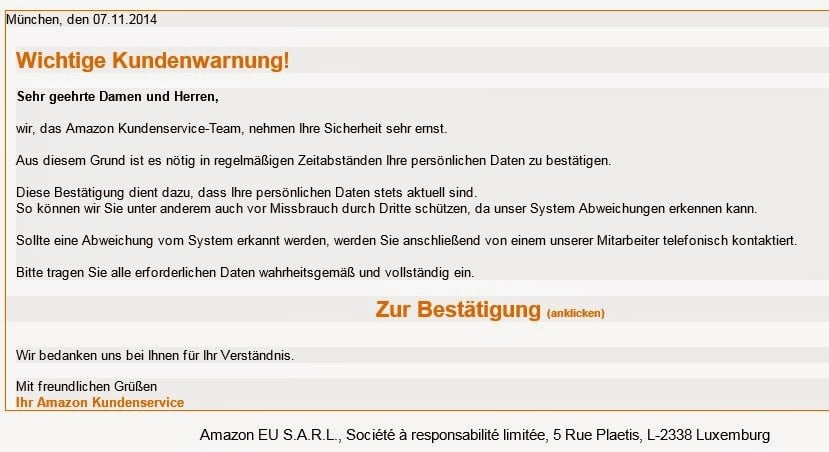

Derzeit gehen Emails um, mit denen Zugangsdaten abgefischt werden sollen. Plötzlich hat man eine Email im Email-Postfach für den Blog, die folgenden Betreff hat:

WordPress fatal error – database connection lost

Im Email-Text wird ein Fehler von der wp-cron.php gemeldet, der in etwa wie folgt lautet:

ERROR: Opening connection to database, ADO error. Unspecified error MYSQL Server does not exist or access denied.

Also grob gesagt: WordPress meldet, man habe keinen Zugriff auf die Datenbank für WordPress, da entweder der Server nicht existiert oder der Zugriff darauf verweigert ist. So kann man die Meldung wohl übersetzen.

Zur Lösung des Fehlers soll man auf einen Link klicken, um eine spezielle Seite zu besuchen, auf der man das Passwort zurücksetzen könne. Dazu ist aber der Link keine URL wie meine www.henning-uhle.eu, sondern eine IP-Adresse mit einem Anhang, also in etwa:

http://192.168.12.20/wp-login.php/?redirect_to=http://www.henning-uhle.eu

Man soll sich also auf einer völlig fremden Seite, die keine DNS-Adresse hat, mit seinen Blog-Anmeldedaten anmelden und wird dann auf seinen Blog weitergeleitet. Das ist mal mies.

Zumal: Die Administrator-Email-Adresse für den Blog ist in der Datenbank hinterlegt. Woher will also der Blog wissen, an wen er was schicken soll, wenn die Datenbank weg ist? Eigentlich kann man das so zusammenfassen: Es funktioniert einfach nicht.

Einer solchen Email sollten Sie in jedem Fall misstrauen. Versuchen Sie dazu einfach mal, sich an Ihrem Blog anzumelden. Sie werden im Normalfall keine Störung feststellen. Haben Sie aber Ihre Daten auf einer solchen ominösen Seite hinterlegt, also der Email geglaubt, könnte der Blog durchaus von fremden Personen übernommen werden, um in Ihrem Namen Schadsoftware und dergleichen in Umlauf zu bringen.

Informiert hat über diese neue Masche Ueli Banholzer über Twitter. Darauf gestoßen bin ich aber durch einen Artikel beim Caschy.

Danke für die hilfreiche Info.